Оригинал статьи: Автоматизация как ключевой фактор безопасности

Кибербезопасность в электроэнергетике сегодня главным образом сводится к минимизации участия человека в производственных процессах. Человеческий фактор оставался и остается ключевым аспектом в уязвимости крупных организаций. Даже если приобретать дорого стоящие функциональные ИТ-решения, забывая при этом о главном источнике уязвимостей, то риск потратить средства и время впустую кратно возрастает. Сегодня технологичным предприятиям необходима полная автоматизация производственных процессов при соблюдении строгих параметров информационной безопасности. А поскольку требования к кибербезопасности в отношении важных для экономики организаций постоянно растут, то мыслить в этом вопросе необходимо на перспективу. О грамотном пути к светлому и безопасному будущему для объектов цифровизации рассказал специалист по развитию продукта компании «АйТи Бастион» Андрей КУЗНЕЦОВ.

С 2014 года наша команда регулярно посещала различные промышленные и энергетические предприятия и видела, к чему в некоторых организациях может приводить отсутствие автоматизированного обмена данными. Главное средство обмена — флеш-накопитель, с которым сотрудники вынуждены перемещаться из промышленного сегмента в корпоративный и обратно, а сеансы передачи записываются на бумажные носители, в электронные таблицы и другие средства учета, требующие активного человеческого участия. Когда сотрудник вовлечен в подобные процессы, нередко встречаются случаи халатности. Зачастую происходящее связано с рутинностью самого процесса, наложенной на высокую периодичность и пересечение с основными задачами. В связи с этим в организациях часто стали появляться собственные отделы разработки, в которых пишут и создают решения, помогающие автоматизировать такую передачу файлов, не противореча при этом предписаниям регуляторов. Чаще всего можно встретить компьютер с двумя сетевыми картами, которые не работают одновременно, но изобретательность людей на местах никогда не знала границ, а в наше время и подавно.

Конечно, даже подобные «самописные» средства информационного обмена (СИО) нужны не всем. Решающим фактором является количество задач. К примеру, если подобные операции производятся с низкой регулярностью, а сами объемы передаваемых объектов не такие большие, то целесообразно ли приобретать дорогостоящий продукт для автоматизации этого процесса? Тем не менее, в большинстве случаев возникает обратная ситуация: задачи поступают практически каждый новый день, а человеческого ресурса не хватает. К тому же после самой передачи (или во время) обязательно нужно проводить различные проверки, так как всегда есть опасность передачи вредоносного кода в «святая святых» организации, в ее изолированную сеть.

При этом даже если «самописные» СИО выполняют свои функции, с ними возникает другая проблема: как их сертифицировать? В случае с защитой объектов КИИ подобный продукт не может существовать без сертификации.

На основе увиденного мы пришли к составлению определенного списка задач, которые в итоге помогли бы решить проблему отсутствия автоматизации на производствах:

- задавать вектор движения файлов и данных;

- автоматизировать контроль безопасной передачи;

- документировать обмен информацией между сетями;

- доставлять до конечной цели.

Все это — с минимальным участием человека. Так пришла идея «Синоникса» — программно-аппаратного средства информационного обмена, основным назначением которого является автоматизация процессов передачи файловой и потоковой информации между сетевыми приложениями. Решение позволяет организовать автоматизированную однонаправленную или двунаправленную передачу данных и файлов между узлами двух сетей, скрывая при этом информацию об их окружении.

КЛЮЧЕВЫЕ ВОЗМОЖНОСТИ ПРОДУКТА

Изоляция на физическом уровне. Архитектура и технологии решения обеспечивают автоматизированную контролируемую передачу данных в режиме «точка-точка» как в одну, так и в обе стороны по протоколам ТСР и UDP без прямой связанности узлов.

Физический контроль передачи. Физическая блокировка передачи «пусковыми» ключами и возможность с их помощью блокировать удаленное управление с доступом к конфигурированию только через консоль RS-232.

Разграничение зон ответственности. Встречный контроль, реализованный через управление двумя ответственными лицами для подтверждения прохождения данных. Несогласованные с обеих сторон правила игнорируются.

Проверка файлов перед передачей. Проверка размера и маски и целостности передаваемых объектов. Имеет встроенные механизмы дополнительной верификации объектов о внешних системах средствами IСАР-протокола.

«Синоникс» позволяет заменить «человека с флешкой» и полностью автоматизировать процесс передачи данных в изолированный сегмент на любом объекте. «Синоникс» привлекателен тем, что не имеет аналогов, создавая собственный класс решений.

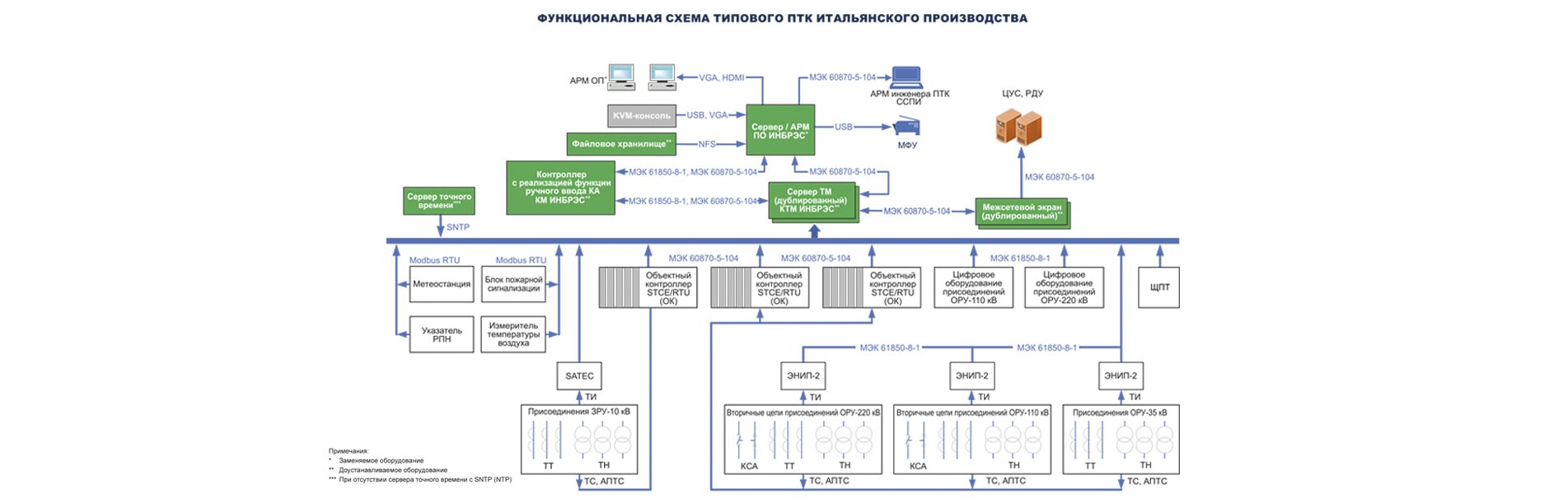

Возьмем среднестатистическое предприятие электроэнергетики до внедрения «Синоникса». Требования по увеличению скорости обмена информацией и получению мгновенной отчетности росли. Для решения этих задач было необходимо объединить ранее изолированные устройства производственного оборудования с системами мониторинга, что было чревато рисками взлома и компрометации инфраструктуры. Во избежание остановки технологических процессов необходимо было сохранить обособленность систем друг от друга, притом обеспечив безопасный обмен данными. Помимо прочего, нужно было выстроить процесс обновления оборудования с возможностью одностороннего обмена файлами между изначально несвязанными сетями.

Итак, встала задача — организовать такой обмен между устройствами без сетевой связности, скрывая их окружение, а также обеспечить производство возможностью обновляться в автоматическом режиме.

Решение — за счет архитектуры «Синоникса» каждый пакет несколько раз переходит в новое сетевое окружение в процессе передачи данных. Так «Синоникс» полностью скрывает реальную инфраструктуру объектов, между которыми организуется канал, и предоставляет только заранее определенный туннель для обмена информацией.

Система организовывает двусторонний и односторонний обмен по протоколам TCP и UDP в зависимости от решаемой задачи. В качестве правила передачи указываются IP и порт самого ПК «Синоникс» для приема трафика на одной стороне, а также IP и порт получателя для отправки на целевую систему. Таким образом создается строгое соединение «точка-точка» между двумя инфраструктурами.

Для реализации возможности автоматизированного обновления пользователь из одной сети подключается по протоколу передачи файлов SFTP к «Синониксу», получая доступ к файловому серверу. Сам файл перед передачей проходит ряд проверок, заданных администратором (проверка размера и маски файла, контроль целостности файла, а также проверка средствами ICAP-протокола). Переданный файл может разместиться как в собственном хранилище, так и на целевом сервере по протоколам SFTP и FTP.

Однако это лишь один из возможных сценариев применения «Синоникса», а на деле их — множество. О том, как именно применять продукт «АйТи Бастион», в итоге судит конечный потребитель, создавая собственные сценарии применения. ![]()