122

СЕТИ

РОССИИ

р

е

л

е

й

н

а

я

з

а

щ

и

т

а

и

а

в

т

о

м

а

т

и

к

а

релейная защит

а и автома

тика

ЕДИНАЯ

ЭНЕРГОСИСТЕМА

РОССИИ

КАК

СЛОЖНАЯ

ИНФОРМАЦИОННАЯ

СИСТЕМА

Мировая

электроэнергетика

раз

-

вивается

по

пути

интеллектуализа

-

ции

,

объединяемой

широким

поня

-

тием

Smart Grid.

Несмотря

на

то

что

это

понятие

не

имеет

устоявшегося

определения

,

оно

всё

чаще

встре

-

чается

в

нормативных

докумен

-

тах

,

употребляется

специалистами

в

электроэнергетике

,

а

элементы

Smart Grid

начинают

внедряться

в

национальной

единой

энергосисте

-

ме

,

что

подтверждается

принятой

в

2012

году

ОАО

«

ФСК

ЕЭС

» «

Кон

-

цепцией

интеллектуальной

электро

-

энергетической

системы

России

с

активно

-

адаптивной

сетью

» (

ИЭС

ААС

) [1] —

«

интеллектуальная

электроэнергетическая

система

с

активно

-

адаптивной

сетью

(

ИЭС

ААС

)

представляет

собой

электро

-

энергетическую

систему

нового

поколения

,

основанную

на

мульти

-

агентном

принципе

организации

и

управлении

её

функционированием

и

развитием

с

целью

обеспечения

эффективного

использования

всех

ресурсов

(

природных

,

социально

-

производственных

и

человеческих

)

для

надёжного

,

качественного

и

эффективного

энергоснабжения

потребителей

за

счёт

гибкого

взаимодействия

всех

её

субъектов

(

всех

видов

генерации

,

электриче

-

ских

сетей

и

потребителей

)

на

ос

-

нове

современных

технологических

средств

и

единой

интеллектуаль

-

ной

иерархической

системы

управ

-

ления

».

Очевидно

,

что

важнейшей

состав

-

ляющей

ИЭС

ААС

является

инфор

-

мационная

,

и

этот

факт

заставляет

рассматривать

развитие

отрасли

с

учётом

новых

реалий

кибербезопас

-

ности

как

одной

из

важнейших

со

-

ставляющих

электроэнергетики

будущего

.

На

серьёзность

этого

ука

-

зывают

следующие

предпосылки

:

•

создание

специализированных

подразделений

в

вооружённых

силах

государств

НАТО

числен

-

ностью

в

десятки

тысяч

человек

,

основная

задача

которых

заключа

-

ется

в

выведении

из

строя

инфра

-

структуры

жизнеобеспечения

и

Создание системы

кибербезопасности

в электроэнергетике

РФ с учётом

реализации

концепции ИЭС ААС

Александр КУЛИКОВ,

Нижегородский государственный технический

университет им. Р.Е. Алексеева, д.т.н.,

Владимир ЗИНИН, ОАО «НИПОМ»

123

№

5 (32) 2015

банковской

сферы

государств

-«

противников

»

путём

кибератак

;

•

геополитическая

ситуация

(

внешний

фактор

),

что

привело

к

ограничению

ввоза

в

РФ

продукции

высокотехнологичных

отраслей

и

технологий

двойного

назначения

;

•

расширение

внутренних

ограничений

(

внутрен

-

ний

фактор

)

на

отрасли

экономики

(

предприятия

),

закономерно

и

вынужденно

попадающие

под

ограничение

использования

импортной

микро

-

электроники

и

программного

обеспечения

;

•

возникновение

новых

рисков

увеличения

вероят

-

ности

кибератак

на

критически

важные

объекты

(

КВО

)

инфраструктурных

отраслей

,

последствия

которых

сопоставимы

,

например

,

с

аварией

на

Саяно

-

Шушенской

ГЭС

,

что

заставляет

созда

-

вать

/

модернизировать

систему

кибербезопасно

-

сти

для

инфраструктурных

отраслей

экономики

РФ

как

отдельную

технологическую

систему

,

доступ

к

документации

и

архитектуре

которой

должен

быть

категорирован

и

ограничен

;

•

технологическая

готовность

отечественной

аппа

-

ратно

-

программной

платформы

,

что

создаёт

благоприятные

условия

к

снижению

зависимости

от

импорта

технологий

,

созданию

действительно

отечественных

(

не

локализованных

)

аналогов

интеллектуального

оборудования

для

стратегиче

-

ских

и

инфраструктурных

отраслей

экономики

РФ

.

Кибербезопасность

характеризуется

постоянно

меняющимися

угрозами

,

что

,

в

свою

очередь

,

тре

-

бует

их

непрерывного

изучения

,

классификации

и

противодействия

с

последующим

оповещением

всех

заинтересованных

сторон

.

Кроме

того

,

киберугрозы

нематериальны

,

что

осложняет

их

идентификацию

.

Поэтому

применения

только

лишь

организационно

-

технических

мер

для

профилактики

и

предотвраще

-

ния

киберугроз

явно

недостаточно

.

Международным

сообществом

(ISA, ISO, OSI)

ведётся

постоянная

работа

по

встраиванию

кибер

-

безопасности

в

теорию

и

практику

систем

управле

-

ния

.

В

соответствии

с

«

Доктриной

информационной

безопасности

Российской

Федерации

» (

утверждена

Президентом

Российской

Федерации

В

.

В

.

Путиным

9

сентября

2000

г

.,

№

Пр

-1895) [2]

и

«

Основными

направлениями

государственной

политики

в

обла

-

сти

обеспечения

безопасности

автоматизированных

систем

управления

производственными

и

техноло

-

гическими

процессами

критически

важных

объектов

инфраструктуры

Российской

Федерации

» [3],

госу

-

дарство

ставит

задачи

по

последовательному

им

-

портозамещению

решений

в

области

автоматизации

критически

важных

объектов

и

определяет

для

этого

конкретные

сроки

.

Цель

государственной

политики

в

области

обе

-

спечения

безопасности

АСУП

и

АСУ

ТП

КВО

инфра

-

структуры

РФ

определяется

в

статье

2 «

Основных

направлений

государственной

политики

в

области

обеспечения

безопасности

автоматизированных

систем

управления

производственными

и

техноло

-

гическими

процессами

критически

важных

объектов

инфраструктуры

Российской

Федерации

» —

«

Целью

государственной

политики

в

области

обеспече

-

ния

безопасности

автоматизированных

систем

управления

производственными

и

технологически

-

ми

процессами

критически

важных

объектов

(

КВО

)

инфраструктуры

Российской

Федерации

является

снижение

до

минимально

возможного

уровня

рисков

неконтролируемого

вмешательства

в

процессы

функционирования

данных

систем

,

а

также

мини

-

мизация

негативных

последствий

подобного

вме

-

шательства

».

ТЕКУЩЕЕ

СОСТОЯНИЕ

ЕЭС

РОССИИ

С

ТОЧКИ

ЗРЕНИЯ

КИБЕРБЕЗОПАСНОСТИ

Следуя

общемировым

тенденциям

и

принятой

«

Концепции

...» [1]

в

последнее

десятилетие

в

отече

-

ственной

электроэнергетике

отмечается

устойчивый

рост

применения

специализированного

микропро

-

цессорного

оборудования

и

программного

обеспече

-

ния

различного

назначения

,

началось

фактическое

использование

стандарта

МЭК

61850,

в

том

числе

и

для

решения

критически

важных

задач

в

контуре

управления

технологическим

процессом

передачи

и

распределения

электрической

энергии

и

мощности

по

линиям

электропередачи

разных

уровней

напря

-

жения

,

а

именно

:

релейная

защита

,

противоаварий

-

ная

автоматика

,

оперативно

-

диспетчерское

управ

-

ление

,

АСУ

ТП

.

Анализ

«

Концепции

интеллектуальной

электро

-

энергетической

системы

России

с

активно

-

адаптив

-

ной

сетью

»

и

«

Положения

ОАО

«

Россети

»

о

единой

технической

политике

в

электросетевом

комплексе

»

(

утверждено

Советом

директоров

ОАО

«

Россети

»,

протокол

№

138

от

23.10.2013) [4]

показывает

,

что

кибербезопасность

(

информационная

безопасность

—

ИБ

)

рассматривается

только

с

технической

точки

зрения

как

некая

информационная

технология

.

Настораживает

факт

,

что

доля

используемой

в

ИБ

-

решениях

импортной

аппаратной

базы

и

про

-

граммного

обеспечения

угрожающе

высока

и

в

не

-

которых

случаях

близка

к

100%.

Кроме

того

,

отсут

-

ствие

или

устаревание

национальных

отраслевых

стандартов

позволяет

на

уровне

эксплуатации

КВО

электроэнергетики

включать

в

качестве

обязатель

-

ных

требований

использование

системы

синхрони

-

зации

времени

с

привязкой

только

к

американской

системе

GPS,

игнорируя

ГЛОНАСС

.

Специалистам

,

профессионально

занимающимся

вопросами

ин

-

формационной

безопасности

(

кибербезопасности

),

понятно

,

что

основными

возможными

источниками

так

называемых

«

закладок

» (backdoors),

позволя

-

ющих

перехватить

управление

информационной

системой

,

являются

:

микросхема

центрального

про

-

цессора

(

ЦП

);

микросхема

контроллера

периферий

-

ных

интерфейсов

(

КПИ

);

базовая

система

ввода

-

вы

-

вода

(BIOS).

Возникает

резонное

беспокойство

,

что

,

даже

если

производство

импортного

оборудования

локализовано

в

РФ

или

производитель

оборудова

-

ния

является

отечественным

,

то

где

,

как

и

кем

из

-

готавливаются

ЦП

,

КПИ

и

программируется

BIOS?

Такое

производство

не

является

импортозамещени

-

ем

—

это

самообман

.

Поскольку

технологические

объекты

электроэнер

-

гетики

относятся

к

категории

критически

важных

,

по

-

124

СЕТИ РОССИИ

следствия

от

нарушения

или

полного

прекращения

их

работы

,

вызванные

в

том

числе

и

кибератаками

,

могут

быть

очень

серьёзными

как

для

национальной

экономики

и

экологии

,

так

и

для

жизни

людей

.

По

мере

оснащения

КВО

микропроцессорными

систе

-

мами

вероятность

сценария

кибератаки

с

перехва

-

том

управления

объектом

и

/

или

рассинхронизацией

(

отключением

)

сигнала

GPS

в

единой

энергосисте

-

ме

РФ

будет

увеличиваться

.

Но

самое

опасное

,

что

нынешние

специалисты

по

эксплуатации

даже

не

смогут

понять

причины

нарушения

работы

объек

-

та

,

так

как

,

с

одной

стороны

,

не

имеют

соответству

-

ющих

специальных

знаний

,

а

с

другой

,

отсутствует

соответствующая

технологическая

система

на

КВО

.

Сегодня

для

таких

инцидентов

используется

общая

формулировка

«

технологический

сбой

оборудова

-

ния

и

/

или

программного

обеспечения

»,

а

статистику

инцидентов

для

объектов

электроэнергетики

хотя

бы

в

обезличенном

виде

на

момент

написания

ста

-

тьи

обнаружить

не

удалось

.

Рассматривая

технологическую

составляющую

кибербезопасности

,

следует

отметить

,

что

в

мире

существуют

специализированные

системы

обна

-

ружения

и

предупреждения

компьютерных

атак

,

но

они

не

могут

быть

использованы

при

построении

ИЭС

ААС

.

Примером

отечественных

аналогов

могут

служить

:

программно

-

аппаратный

комплекс

(

далее

ПАК

)

СОПКА

,

ПАК

«

Паутина

» (

разрабатываемый

по

заказу

Минобороны

РФ

в

Объединённой

приборо

-

строительной

корпорации

),

которые

при

соблюдении

ряда

условий

могут

использоваться

в

интересах

ТЭК

РФ

,

тем

не

менее

и

эти

ПАК

не

позволяют

минимизи

-

ровать

последствия

для

технологического

оборудо

-

вания

и

потребителей

энергосистемы

в

случае

,

если

кибератака

всё

-

таки

произошла

.

Таким

образом

,

в

условиях

сложившейся

геополи

-

тической

обстановки

факт

почти

100%

зависимости

от

зарубежных

программно

-

аппаратных

решений

явля

-

ется

одним

из

существенных

рисков

для

ЕЭС

России

.

Построение

полноценной

системы

кибербезопасно

-

сти

будущей

ИЭС

ААС

с

применением

сегодняшних

подходов

невозможно

.

Необходимо

её

создание

на

отечественной

программно

-

аппаратной

базе

.

ПОСТРОЕНИЕ

СИСТЕМЫ

КИБЕРБЕЗОПАСНОСТИ

ЕЭС

РОССИИ

С

УЧЁТОМ

ЕЁ

ДАЛЬНЕЙШЕЙ

ИНТЕЛЛЕКТУАЛИЗАЦИИ

Руководствуясь

целями

государственной

полити

-

ки

в

области

обеспечения

безопасности

автомати

-

зированных

систем

управления

производственными

и

технологическими

процессами

критически

важных

объектов

инфраструктуры

Российской

Федерации

,

к

которым

относится

и

ЕЭС

России

,

можно

выделить

две

основные

составляющие

:

•

снижение

до

минимально

возможного

уровня

рисков

неконтролируемого

вмешательства

в

про

-

цессы

функционирования

данных

систем

;

•

минимизацию

негативных

последствий

подобно

-

го

вмешательства

.

Сейчас

в

ЕЭС

России

в

той

или

иной

степени

решается

только

первая

составляющая

,

которая

связана

собственно

с

защитой

информации

,

вычис

-

лительных

комплексов

и

сетей

.

Деятельность

по

за

-

щите

информации

достаточно

регламентирована

на

законодательном

уровне

и

хорошо

администрирует

-

ся

ФСТЭК

РФ

и

ФСБ

РФ

,

а

техническая

реализация

является

в

основном

стандартной

как

для

предприя

-

тий

электроэнергетики

,

так

и

для

газовой

,

нефтяной

или

,

например

,

банковской

отраслей

.

Основная

задача

ЕЭС

России

—

бесперебойное

снабжение

потребителей

электрической

энергией

.

И

с

учётом

этого

государство

обращает

внимание

на

важность

второй

составляющей

.

Другими

словами

,

ЕЭС

России

должна

устойчиво

функционировать

при

успешной

кибератаке

на

неё

с

разными

уровня

-

ми

проникновения

,

локализуя

и

изолируя

атакован

-

ные

части

,

сохраняя

энергоснабжение

потребителей

и

/

или

восстанавливая

его

в

короткие

сроки

с

мини

-

мальным

ущербом

для

населения

,

экологии

и

эконо

-

мики

России

.

Применительно

к

ИЭС

ААС

недостаточно

только

обнаруживать

и

предупреждать

кибератаки

,

так

как

в

результате

успешного

кибернападения

будут

вы

-

ведены

из

строя

системы

диспетчерского

и

техноло

-

гического

управления

,

АСУ

ТП

и

РЗА

,

энергосистема

«

ослепнет

»,

что

приведёт

к

отключению

потребите

-

лей

и

технологическим

авариям

.

Система

кибербезо

-

пасности

для

ИЭС

ААС

должна

создаваться

с

учётом

минимизации

деструктивных

воздействий

на

нацио

-

нальную

энергосистему

,

вызванных

кибератаками

.

В

качестве

примера

можно

привести

аналогию

с

ре

-

лейной

защитой

и

автоматикой

энергосистемы

,

кото

-

рая

минимизирует

деструктивные

воздействия

от

вы

-

хода

из

строя

первичного

(

силового

)

оборудования

.

В

случае

с

кибератаками

деструктивные

воздей

-

ствия

на

ИЭС

ААС

могут

быть

такими

же

,

как

и

при

выходе

из

строя

силового

оборудования

,

только

физическая

природа

этих

воздействий

совершенно

другая

.

Следует

отметить

,

что

в

таком

ключе

во

-

прос

построения

системы

кибербезопасности

для

электроэнергетики

вообще

на

сегодняшний

день

не

рассматривается

.

Одной

из

возможных

причин

тако

-

го

невнимания

является

отсутствие

более

широких

знаний

,

чем

только

предметная

область

кибербезо

-

пасности

.

В

ИЭС

ААС

условной

единицей

технологическо

-

го

управления

будет

цифровая

подстанция

(

далее

ЦПС

),

которая

является

КВО

со

сложной

с

точки

зре

-

ния

информационных

технологий

системой

управле

-

ния

,

состоящей

из

следующих

основных

подсистем

:

•

технологической

связи

и

передачи

данных

(

вклю

-

чая

шину

процесса

МЭК

61850);

•

управления

противоаварийной

автоматикой

;

•

релейной

защиты

и

автоматики

;

•

АСУ

ТП

;

•

учёта

электроэнергии

и

мощности

(

АИИС

КУЭ

);

•

видеонаблюдения

,

пожарной

и

охранной

сигна

-

лизации

;

•

единого

времени

ЦПС

,

синхронизированной

с

глобальным

временем

.

Скомпрометирована

может

быть

как

любая

из

перечисленных

подсистем

,

так

и

одновременно

все

подсистемы

.

125

№

5 (32) 2015

С

учётом

сказанного

сформулируем

основные

требования

к

системе

кибербезопасности

для

ИЭС

ААС

.

Она

должна

:

•

создаваться

с

учётом

обеих

составляющих

целей

государственной

политики

на

отечественной

программно

-

аппаратной

базе

как

параллельная

независимая

технологическая

система

обнаруже

-

ния

и

предупреждения

компьютерных

атак

объек

-

тов

электроэнергетики

на

основе

моделирования

минимизации

деструктивных

воздействий

на

энергосистему

и

последующего

восстановления

её

нормального

функционирования

после

потери

управления

в

результате

кибератаки

;

•

обеспечивать

восстановление

работоспособности

энергосистемы

с

учётом

её

устойчивости

,

катего

-

рирования

потребителей

по

приоритетам

включе

-

ния

нагрузки

,

минимизации

экологических

и

других

рисков

(

политических

,

социальных

и

т

.

д

.);

•

использовать

российскую

доверенную

вычис

-

лительную

платформу

,

ключевые

компоненты

которой

(

операционная

система

,

микропроцес

-

сор

,

контроллер

периферийных

интерфейсов

,

базовая

система

ввода

-

вывода

)

разработаны

в

РФ

,

силами

российских

специалистов

и

имеют

полную

конструкторскую

документацию

;

•

учитывать

положения

стандартов

,

разработан

-

ных

группой

IEC TC57: IEC 61850, IEC60870, IEC

62351

в

части

безопасности

коммуникационных

протоколов

,

а

также

требования

стандарта

INL

Cyber Security Procurement Language 2008,

серии

стандартов

ISO/IEC 27000

в

части

общих

принци

-

пов

обеспечения

безопасности

цифровых

систем

управления

и

ГОСТ

-

Р

МЭК

62443-3-2013.

Особенности

архитектуры

и

сопутствующая

до

-

кументация

системы

кибербезопасности

для

ИЭС

ААС

должны

быть

скрыты

от

широкого

доступа

,

на

-

пример

,

категорироваться

«

Для

служебного

пользо

-

вания

».

Наиболее

перспективным

для

использования

в

архитектуре

ЦПС

и

построении

системы

кибер

-

безопасности

для

ИЭС

ААС

является

применение

вычислительной

платформы

на

базе

процессоров

«

Эльбрус

»

российских

разработчиков

ИТМиВТ

,

ИНЭУМ

им

.

Брука

и

ЗАО

«

МЦСТ

»,

выпускающих

средства

автоматизации

для

оборонно

-

промышлен

-

ного

комплекса

и

космической

отрасли

.

Технические

решения

,

выполненные

на

базе

аппаратно

-

про

-

граммной

платформы

«

Эльбрус

»,

эксплуатируют

-

ся

в

жёстких

с

точки

зрения

температуры

окружа

-

ющей

среды

,

влажности

,

ЭМС

и

помех

различного

характера

,

механических

,

химических

воздействий

,

вибраций

и

демонстрируют

высокую

надёжность

.

Среди

серийно

выпускаемых

есть

модули

,

относя

-

щиеся

к

аппаратуре

общего

применения

(

рис

. 1),

работающей

в

режиме

непрерывного

длительного

применения

,

невосстанавливаемой

в

процессе

экс

-

плуатации

и

необслуживаемой

в

соответствии

с

ГОСТ

РВ

20.39.303-98.

На

сегодня

«

Эльбрус

-4

С

» —

самый

высокопроизводительный

действительно

от

-

ечественный

64-

разрядный

универсальный

микро

-

процессор

.

Он

содержит

4

ядра

,

работающие

на

частоте

800

МГц

,

поддерживает

три

канала

памяти

DDR3-1600

и

объединение

до

4

чипов

в

многопро

-

цессорную

систему

с

общей

памятью

.

Процессор

произведён

по

технологии

65

нанометров

,

его

сред

-

нее

энергопотребление

составляет

45

Ватт

.

За

один

такт

каждое

ядро

«

Эльбрус

-4

С

может

выполнить

23

операции

,

тогда

как

для

процессоров

типа

RISC

эта

цифра

в

несколько

раз

ниже

.

У

процессора

есть

развитая

поддержка

операций

с

плавающей

запятой

:

суммарная

вычислительная

мощность

четырёх

ядер

составляет

около

50

гигафлопс

одинарной

точности

и

25

гигафлопс

двойной

точности

.

Несмотря

на

от

-

носительно

невысокую

тактовую

частоту

,

на

многих

реальных

задачах

микропроцессор

«

Эльбрус

-4

С

»

обеспечивает

производительность

,

сопоставимую

с

ведущими

зарубежными

микропроцессорами

[5].

Выпускаемая

серийно

отечественными

произво

-

дителями

компонентная

база

на

процессорах

«

Эль

-

брус

»

обширна

,

а

операционная

система

реального

времени

(

далее

ОСРВ

)

сертифицирована

Гостех

-

комиссией

РФ

на

отсутствие

недокументированных

возможностей

.

Приведём

примеры

отечественной

компонентной

базы

ИТМиВТ

,

ИНЭУМ

им

.

Брука

и

ЗАО

«

МЦСТ

»,

ко

-

торые

могут

быть

взяты

за

основу

разработки

кибер

-

безопасных

решений

для

ИЭС

ААС

.

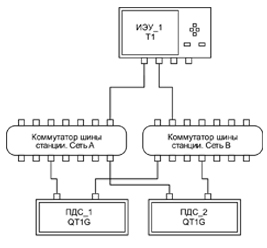

В

качестве

платформы

для

создания

контрол

-

лера

среднего

уровня

ЦПС

может

применяться

вы

-

числительный

блок

производства

ЗАО

«

МЦСТ

»

БВ

631 (

рис

. 2),

который

предназначен

для

создания

компактных

вычислительных

комплексов

в

соста

-

ве

индустриальных

унифицированных

комплексов

средств

автоматизации

и

автоматизированных

си

-

стем

управления

.

Базовой

операционной

системой

для

БВ

631

является

ОС

«

Эльбрус

».

Она

построена

на

основе

ядра

Linux

и

поддерживает

режим

работы

жёсткого

реального

времени

.

ОС

«

Эльбрус

»

в

со

-

ставе

дистрибутива

содержит

множество

приложе

-

ний

с

открытым

исходным

кодом

,

в

частности

,

среду

графического

пользовательского

интерфейса

Xorg,

редактор

AbiWord,

электронную

таблицу

GNumeric,

браузер

Firefox,

клиент

электронной

почты

и

т

.

д

.

Имеются

средства

для

разработки

прикладного

ПО

и

тесты

для

самодиагностики

аппаратуры

[5].

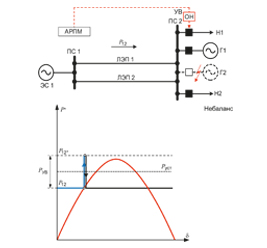

За

основу

создания

микропроцессорных

терми

-

налов

РЗА

в

качестве

промышленного

компьюте

-

ра

может

быть

выбрана

высокопроизводительная

ЭВМ

производства

ОАО

«

ИТМиВТ

»

с

архитекту

-

Рис

. 1.

Микропроцессор

«

Эльбрус

-4

С

126

СЕТИ РОССИИ

рой

«

Эльбрус

-2C+»

и

кондуктивным

отводом

тепла

(

рис

. 3) [6].

В

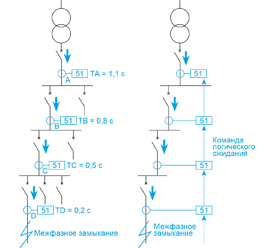

качестве

платформы

для

создания

контролле

-

ра

АСУ

ТП

ЦПС

можно

рассматривать

СМ

1820

М

—

функционально

полный

комплекс

технических

и

программных

средств

производства

ЗАО

«

МЦСТ

»,

построенный

на

современной

элементно

-

конструк

-

тивной

базе

и

передовых

структурных

решениях

,

обеспечивающий

возможность

создания

многоуров

-

невых

автоматизированных

систем

управления

тех

-

нологическими

процессами

в

различных

отраслях

промышленности

(

рис

. 4).

Архитектура

и

схемотех

-

нические

решения

,

использованные

в

СМ

1820

М

,

направлены

на

обеспечение

высокой

производи

-

тельности

,

надёжности

и

живучести

управляющих

систем

,

построенных

на

её

основе

.

Из

особенностей

СМ

1820

М

можно

отметить

рос

-

сийский

процессор

и

большую

часть

компонентов

,

а

также

отсутствие

технически

зрелых

аналогов

оте

-

чественного

производства

.

Технические

средства

СМ

1820

М

сертифицированы

Госстандартом

России

как

средства

измерения

и

рекомендованы

Госатом

-

надзором

России

для

использования

на

объектах

применения

атомной

энергии

в

системах

,

важных

для

безопасности

.

Они

используются

на

ряде

важ

-

ных

объектов

атомной

промышленности

России

и

Китая

,

московском

метрополитене

,

на

ряде

других

промышленных

объектов

[5].

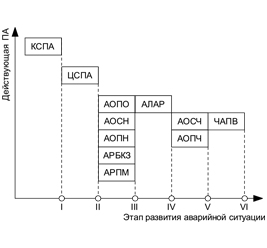

ЗАКЛЮЧЕНИЕ

С

учётом

развития

национальной

энергосисте

-

мы

по

направлению

к

ИЭС

ААС

предлагается

раз

-

работать

и

в

дальнейшем

развивать

систему

кибер

-

безопасности

для

электроэнергетической

отрасли

,

учитывающую

её

особенности

и

основанную

на

до

-

кументах

Совета

безопасности

Российской

Феде

-

рации

.

Система

кибербезопасности

для

ИЭС

ААС

должна

состоять

из

:

•

концепции

,

определяющей

единый

понятийный

аппарат

,

категорирование

КВО

,

модели

угроз

КВО

с

типовыми

политиками

безопасности

;

•

методик

обучения

и

учебных

программ

для

элек

-

троэнергетических

специальностей

вузов

;

•

программ

переобучения

и

аттестации

действую

-

щего

эксплуатационного

персонала

энергосисте

-

мы

РФ

;

•

сертификации

программно

-

аппаратных

решений

для

КВО

и

программы

их

импортозамещения

.

ЛИТЕРАТУРА

1. «

Концепция

интеллектуальной

электроэнер

-

гетической

системы

России

с

активно

-

адап

-

тивной

сетью

»

под

ред

.

Фортова

В

.

Е

,

Масте

-

рова

А

.

А

.,

ОАО

«

ФСК

ЕЭС

»,

Москва

2012

г

.

2.

Документ

Совета

Безопасности

РФ

«

Доктрина

информационной

безопасности

Российской

Фе

-

дерации

» (

утверждена

Президентом

Российской

Федерации

В

.

В

.

Путиным

9

сентября

2000

г

.,

№

Пр

-1895) (http://www.scrf.gov.ru/documents/6/5.html).

3.

Документ

Совета

Безопасности

РФ

«

Основные

направления

государственной

политики

в

обла

-

сти

обеспечения

безопасности

автоматизиро

-

ванных

систем

управления

производственными

и

технологическими

процессами

критически

важных

объектов

инфраструктуры

Российской

Федера

-

ции

» (http://www.scrf.gov.ru/documents/6/113.html).

4. «

Положение

ОАО

«

Россети

»

о

Единой

техни

-

ческой

политике

в

электросетевом

комплексе

».

Утверждено

Советом

директоров

ОАО

«

Россе

-

ти

».

Протокол

№

138

от

23.10.2013

г

.

5.

Официальный

сайт

ЗАО

«

МЦСТ

» http://

www.mcst.ru.

6.

Техническая

документация

на

БЦВМ

производ

-

ства

ОАО

«

Институт

точной

механики

и

вы

-

числительной

техники

им

.

С

.

А

.

Лебедева

РАН

».

Рис

. 4.

СМ

1820

М

—

функционально

полный

комплекс

технических

и

программных

средств

производства

ЗАО

«

МЦСТ

»

Рис

. 2.

Вычислительный

блок

ЗАО

«

МЦСТ

»

БВ

631

Рис

. 3.

ЭВМ

производства

ОАО

«

ИТМиВТ

»

с

архитектурой

«

Эльбрус

-2C+»

Оригинал статьи: Создание системы кибербезопасности в электроэнергетике РФ с учётом реализации концепции ИЭС ААС

Мировая электроэнергетика развивается по пути интеллектуализации, объединяемой широким понятием Smart Grid. Несмотря на то что это понятие не имеет устоявшегося определения, оно всё чаще встречается в нормативных документах, употребляется специалистами в электроэнергетике, а элементы Smart Grid начинают внедряться в национальной единой энергосистеме, что подтверждается принятой в 2012 году ОАО «ФСК ЕЭС» «Концепцией интеллектуальной электроэнергетической системы России с активно-адаптивной сетью» (ИЭС ААС).