16

Сентябрь

–

октябрь

2013

16

КИБЕР

Безопасность

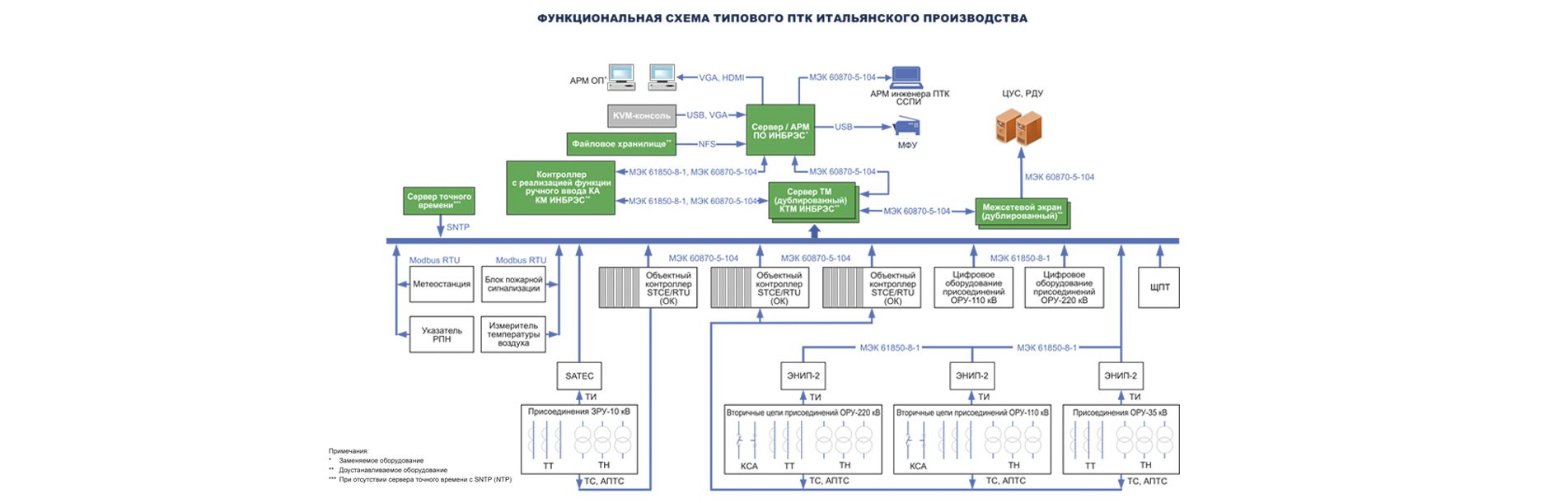

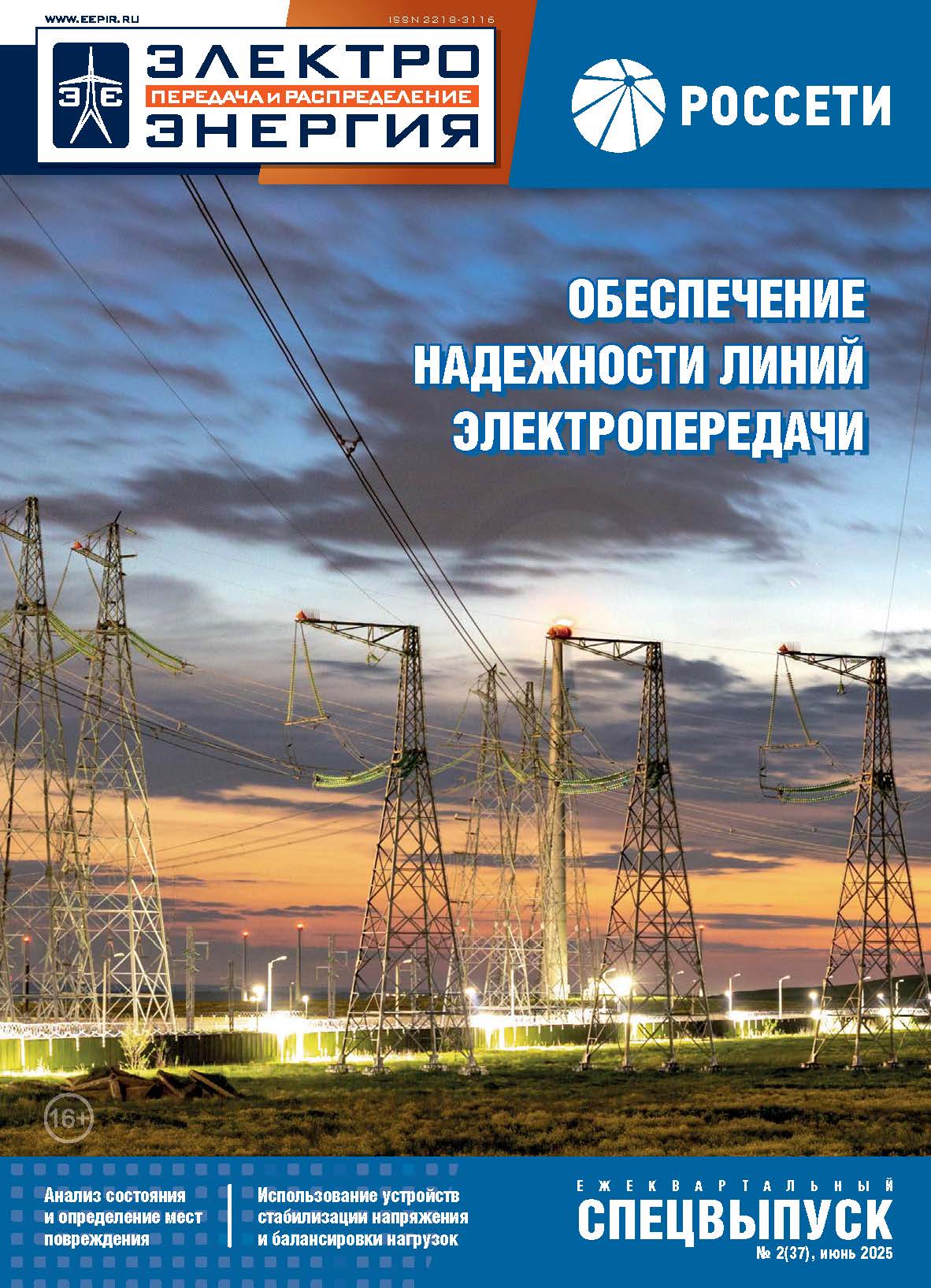

Упрощённое

изображение

чрезвычайно

сложных

потоков

данных

,

с

которыми

работает

Cyber Security Manager (CSM).

Б

езопасность

объектов

инфраструктуры

и

дан

-

ных

в

электроэнергетике

всегда

значила

мно

-

го

.

Однако

в

последнее

время

безопасность

киберпространства

стала

намного

важнее

,

чем

это

можно

было

представить

всего

несколько

лет

тому

назад

.

Сейчас

органы

регулирования

,

энергокомпании

и

поставщики

вынуждены

как

можно

скорее

решать

огромное

количество

разного

рода

сложных

задач

в

об

-

ласти

управления

и

эксплуатации

системы

диспетчер

-

ского

управления

и

сбора

данных

(SCADA),

системы

управления

производством

и

передачей

электроэнер

-

гии

(EMS)

и

системы

управления

распределительными

сетями

(DMS).

Острый

вопрос

Одна

из

таких

особенно

сложных

задач

в

энергоком

-

паниях

ложится

непосредственно

на

плечи

оператора

,

или

диспетчера

систем

SCADA/EMS/DMS.

Раньше

дис

-

петчера

энергосистемы

,

как

правило

,

принимали

на

работу

из

числа

полевого

персонала

энергокомпаний

,

однако

мало

у

кого

имелись

необходимые

знания

в

об

-

ласти

информационных

технологий

(IT).

В

основном

эти

сотрудники

занимались

обеспечением

безопасности

,

надёжности

и

эффективности

эксплуатации

энергоси

-

стемы

.

Тем

не

менее

в

современном

мире

именно

дис

-

петчер

энергосистемы

в

первую

очередь

должен

прини

-

мать

решения

в

случае

кибератаки

.

К

сожалению

,

мало

Когда безопасность

действительно необходима

Оперативно-диспетчерский отдел энергокомпании

применяет новый подход к защите критически важной

инфраструктуры.

Валентайн А. Эмезай (Valentine A. Emesih),

CenterPoint Energy, и

Брюс Оливер (Bruce Oliver),

Sacramento Municipal Utility District

17

Сентябрь

–

октябрь

2013

17

КИБЕР

Безопасность

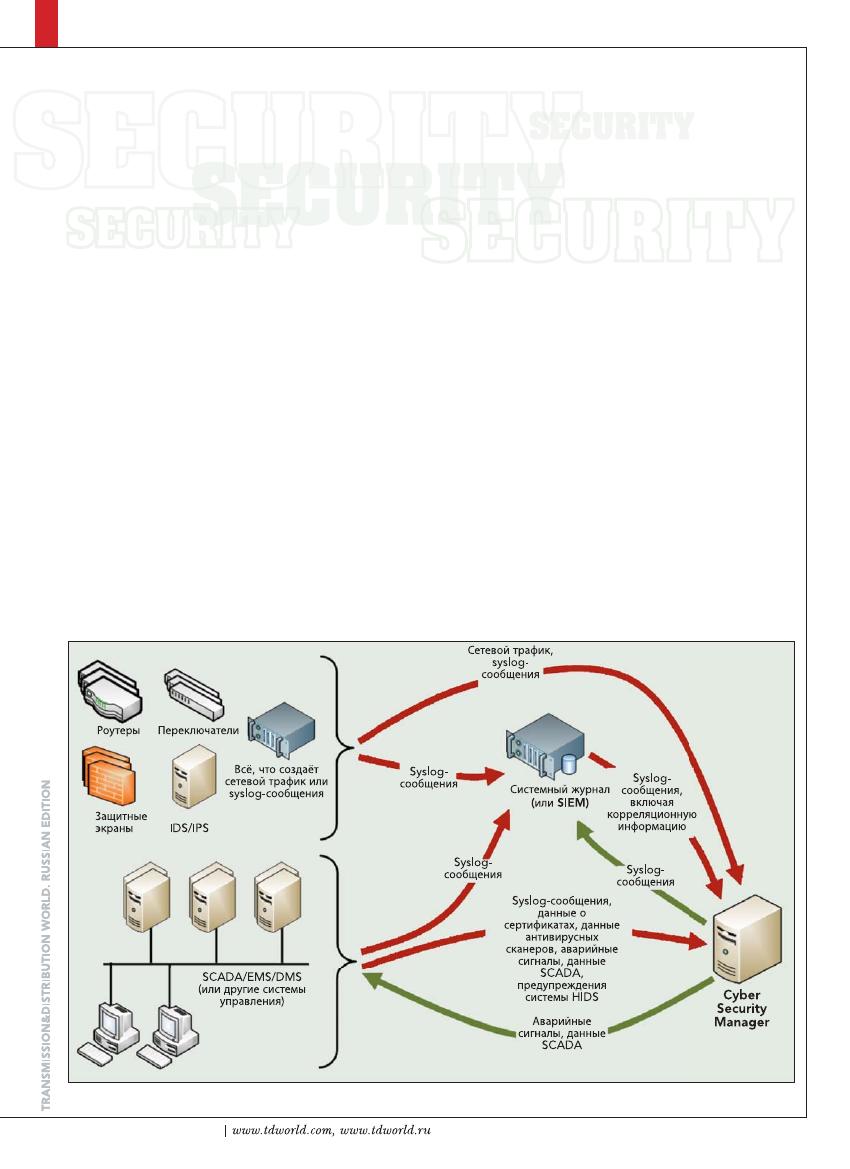

Пример

использования

:

попытки

проникновения

через

защитный

экран

по

периметру

Стандартной

и

самой

оптимальной

настройкой

является

изолирование

ICCP-

сервера

с

защитны

-

ми

экранами

от

системы

управления

,

от

которой

он

получает

данные

,

а

также

каналов

связи

с

со

-

седними

энергокомпаниями

и

энергокомпаниями

-

партнёрами

.

При

такой

конфигурации

система

связи

между

ICCP-

сервером

и

энергокомпаниями

-

партнёрами

,

вероятнее

всего

,

использует

марш

-

рутизируемый

протокол

(

например

, TCP/IP).

Это

означает

,

что

безопасность

локальной

системы

управления

действительно

в

некоторой

степе

-

ни

зависит

от

этих

энергокомпаний

-

партнёров

.

Если

безопасность

системы

управления

энергокомпании

-

партнёра

находится

под

угрозой

,

поверхность

атаки

локальной

системы

управления

в

некоторой

степени

увеличивается

.

Для

энергокомпании

крайне

важно

не

только

настраивать

два

защитных

экрана

по

принципу

наименьших

привилегий

,

но

и

внимательно

отсле

-

живать

попытки

установления

соединений

через

эти

защитные

экраны

.

Одним

таким

эффективным

способом

явля

-

ется

настройка

защитных

экранов

на

создание

syslog-

сообщения

в

случаях

отказа

при

попытке

соединения

,

отправка

этих

сообщений

в

системный

журнал

или

на

инструмент

управления

информацией

и

событиями

в

системе

безопас

-

ности

(SIEM)

и

настройка

системного

журнала

на

подачу

предупредительных

или

аварийных

сигналов

и

,

возможно

,

на

отправку

сообщений

персоналу

службы

поддержки

. CSM

может

улучшить

этот

процесс

следующим

образом

:

• CSM

настраивается

на

получение

syslog-

сообщений

(

либо

напрямую

от

защитных

экранов

или

от

системного

журнала

/

инструмента

SIEM);

• CSM

настраивается

с

применением

так

называемых

критериев

событий

в

системе

безопасности

на

разбор

таких

сообщений

;

•

критерии

событий

в

системе

безопасности

содержат

информацию

,

определяющую

способы

разбора

сообщений

при

помощи

регулярных

выражений

,

а

также

информацию

о

том

,

сколько

непринятых

сообщений

необходимо

для

отправки

предупредительного

сигнала

аналитику

службы

поддержки

сети

или

аварийного

сигнала

диспетчеру

;

• CSM

может

настраиваться

факультативно

на

подачу

аварийного

сигнала

в

самой

системе

управления

.

Стандартная

конфигурация

ICCP-

сервера

.

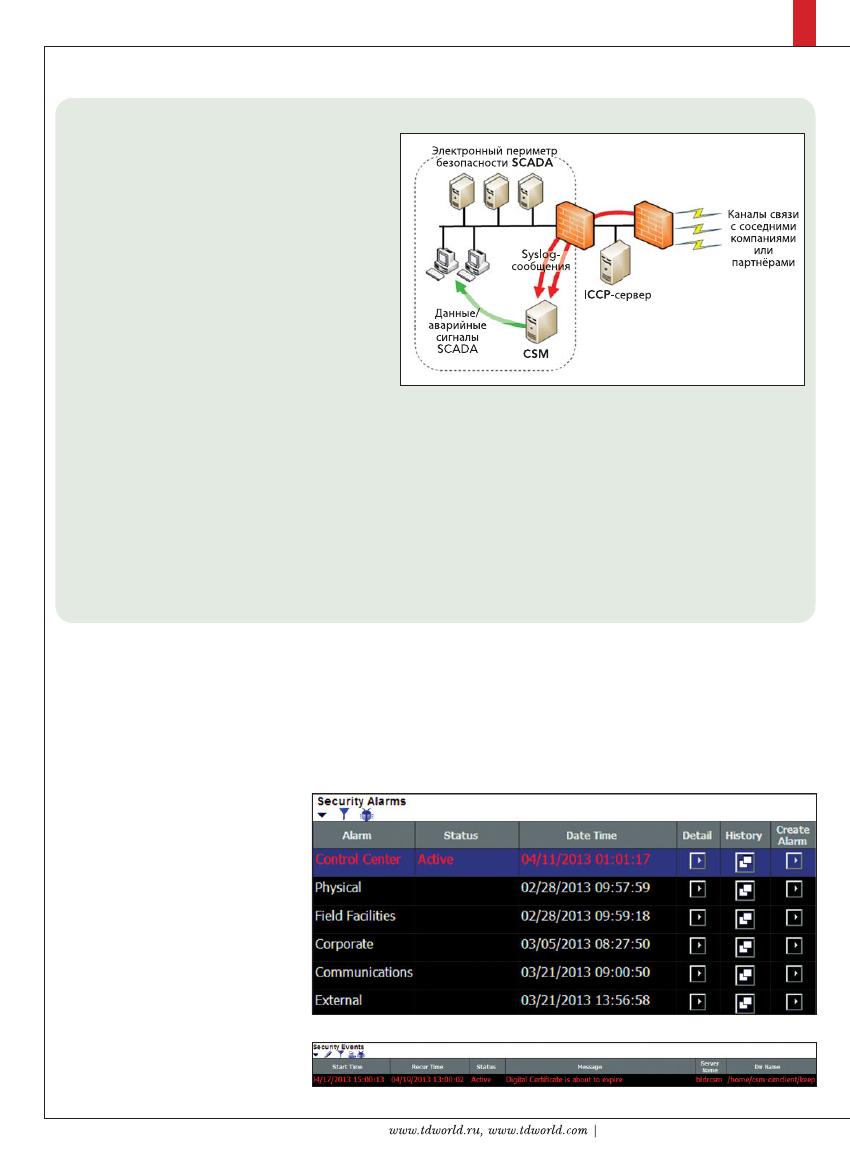

Категории

аварийных

сигналов

в

системе

безопасности

.

Стандартная

конфигурация

ICCP-

сервера

.

кто

из

диспетчеров

имеет

достаточные

знания

и

опыт

в

области

IT

для

выявления

такой

атаки

и

принятия

со

-

ответствующих

мер

.

Эта

проблема

особенно

актуальна

для

малых

и

средних

энергокомпаний

,

которые

не

мо

-

гут

себе

позволить

обеспечить

постоянное

присутствие

персонала

по

IT-

поддержке

на

своих

объектах

.

Не

удивительно

,

что

ситуационная

осведомлён

-

ность

персонала

—

это

,

возможно

,

единственный

важ

-

нейший

актив

,

который

используется

при

реагировании

на

событие

в

области

безопасности

киберпространства

.

Однако

обеспе

-

чить

всестороннюю

ситуационную

осведомлённость

в

сложной

систе

-

ме

управления

далеко

не

просто

.

В

связи

с

бизнес

-

требованиями

,

предъявляемыми

к

современным

системам

управления

,

такие

систе

-

мы

являются

достаточно

сложными

.

Они

могут

включать

в

себя

десятки

и

даже

сотни

компьютеров

-

клиентов

и

компьютеров

-

серверов

,

архивных

хранилищ

данных

,

серверов

связи

,

сетевых

устройств

,

устройств

кон

-

троля

безопасности

и

инструментов

управления

журналами

событий

.

Даже

если

предположить

,

что

каждый

из

этих

компонентов

имеет

превос

-

ходную

возможность

осуществления

контроля

безопасности

,

всё

равно

чрезвычайно

сложно

обеспечить

все

-

стороннюю

ситуационную

осведом

-

лённость

диспетчера

в

режиме

реального

времени

,

не

-

обходимую

для

выявления

кибератак

,

вследствие

чего

эффективность

принимаемых

мер

по

устранению

угроз

значительным

образом

снижается

.

Грант

Министерства

энергетики

США

на

развитие

системы

безопасности

В

2011

году

подразделение

компании

Siemens

по

развитию

Smart Grid

получило

грант

от

Министерства

18

Сентябрь

–

октябрь

2013

18

Пример

использования

:

требования

к

портам

TCP/IP

К

портам

и

службам

TCP/IP

предъявляются

различные

требования

по

защите

критически

важной

инфраструкту

-

ры

,

разработанные

энергокомпанией

North American Electric Reliability Corp. (NERC).

В

частности

,

владелец

системы

должен

регулярно

проверять

,

чтобы

были

включены

только

те

порты

и

службы

,

которые

необходимы

для

эксплуа

-

тации

системы

.

Эти

проверки

обычно

проводятся

при

помощи

инструментов

сканирования

сети

,

например

Nmap

или

Nessus.

Инструмент

Cyber Security

Manager (CSM)

также

полезен

персоналу

службы

поддержки

сети

,

поскольку

позволяет

выяв

-

лять

ошибки

в

настройках

и

ана

-

лизировать

попытки

предполагае

-

мого

вторжения

.

Даже

небольшая

сеть

может

генерировать

огром

-

ный

объём

сетевых

данных

го

-

раздо

больший

,

чем

инженер

по

обслуживанию

сети

в

состоянии

проанализировать

без

специали

-

зированных

инструментов

.

При

настройке

CSM

администратор

системы

включает

информацию

об

IP-

адресах

,

а

также

портах

и

службах

:

• IP-

адреса

всех

серверов

,

клиентов

и

сетевого

оборудования

,

являющихся

частью

системы

управления

;

•

информацию

о

том

,

какие

клиенты

обмениваются

данными

с

какими

серверами

,

включая

порты

клиентов

и

сер

-

веров

и

протокол

связи

.

Соединение

с

непредусмотренным

серверным

портом

аудитор

NERC,

скорее

всего

,

посчитает

нарушением

.

А

подробная

информация

о

таком

событии

обычно

не

обусловила

бы

подачу

аварийного

сигнала

и

,

скорее

всего

,

никогда

не

заинтересовала

бы

системного

оператора

.

Тем

не

менее

CSM

может

быть

частью

режима

непрерывной

оценки

безопасности

системы

и

соблюдения

предъявляемых

к

ней

требований

,

а

также

эффективным

инструмен

-

том

персонала

службы

поддержки

сети

для

выявления

ошибок

в

настройках

и

неправомерных

действий

в

сети

.

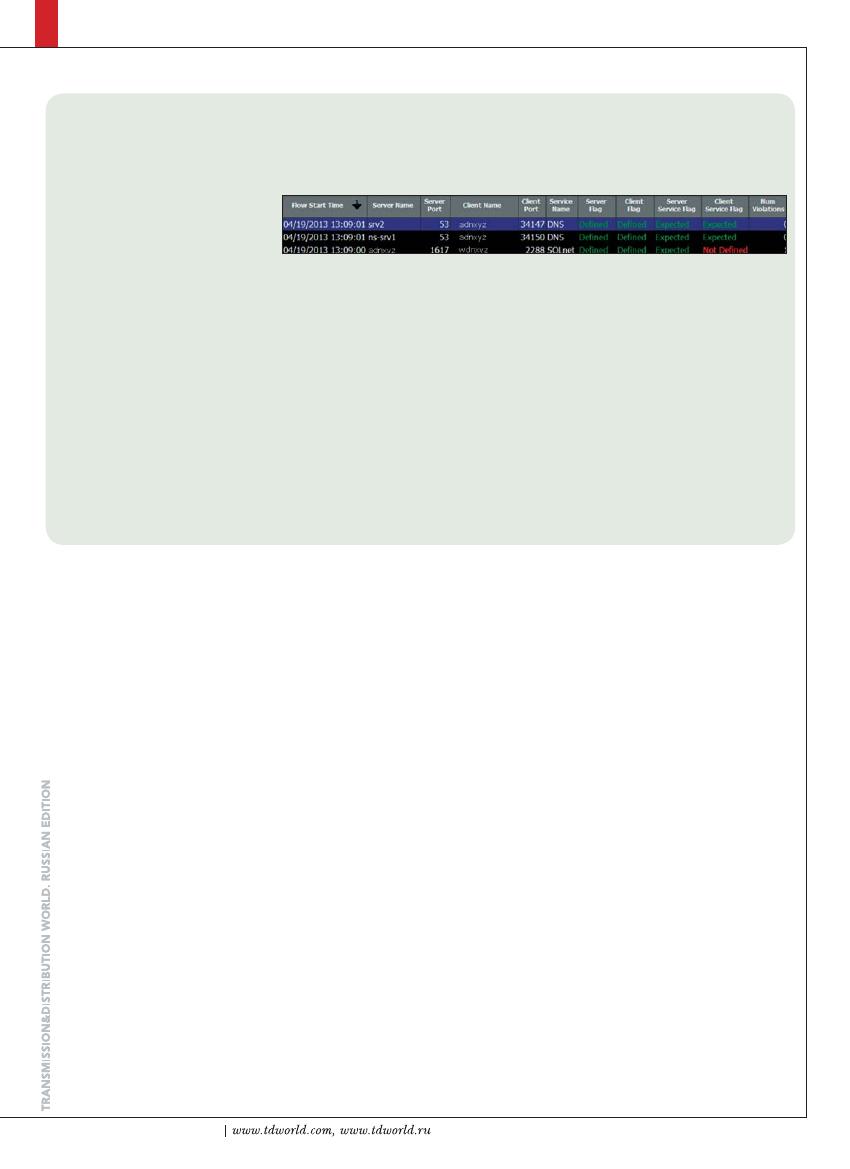

Часть

страницы

CSM

с

индикацией

возможной

угрозы

для

портов

и

служб

TCP/IP.

В

данном

случае

в

потоке

данных

,

начиная

с

13.09.00 19

апреля

2013

года

,

клиент

X

предпринял

попытку

соединения

со

своего

порта

2288 (SQLnet)

с

сервером

Y

через

его

серверный

порт

1617.

Сервер

(

флаг

сервера

)

и

клиент

(

флаг

клиента

),

а

также

служба

SQLNet

на

сервере

–

все

являются

предусмотренными

.

Тем

не

менее

в

настройках

CSM

не

предусмотрена

возможность

того

,

что

этот

клиент

будет

использовать

службу

,

предоставляемую

сервером

,

через

порт

1617.

Дополнительные

столбцы

(

не

отображены

)

показывают

IP-

адреса

сторон

,

обменивающихся

информацией

,

протокол

,

время

окончания

потока

и

другую

,

более

подробную

,

информацию

.

КИБЕР

Безопасность

энергетики

США

на

разработку

инструмента

под

назва

-

нием

Cyber Security Manager (CSM).

Этот

инструмент

предназначался

для

мониторинга

компонентов

систе

-

мы

управления

и

сетей

системы

на

признаки

вторжений

или

других

проблем

в

области

безопасности

системы

,

а

также

для

информирования

о

таких

событиях

операто

-

ров

в

понятном

для

них

виде

.

Более

того

,

предполагалось

,

что

инструмент

CSM

будет

предлагать

диспетчерам

возможные

сценарии

действий

по

устранению

таких

проблем

.

Для

того

что

-

бы

в

проекте

были

учтены

действительные

потребно

-

сти

центров

управления

энергокомпаний

,

Министер

-

ство

энергетики

США

предложило

компании

Siemens

работать

совместно

с

группой

консультантов

в

отрас

-

ли

.

В

проекте

приняли

участие

консультанты

из

ком

-

паний

CenterPoint Energy, Omaha Public Power District,

Sacramento Municipal Utility District, New York Power

Authority

и

Westar Energy.

Кроме

того

,

были

привлече

-

ны

учёные

и

аналитики

,

занимающиеся

безопасностью

киберпространства

,

из

Тихоокеанской

северо

-

западной

национальной

лаборатории

(Paci

fi

c Northwest National

Laboratory, PNNL).

В

настоящее

время

проект

близит

-

ся

к

своему

завершению

;

более

того

,

ведутся

активные

работы

в

рамках

другого

демонстрационного

проекта

,

реализуемого

для

действующей

клиентской

системы

управления

.

Всесторонний

контроль

Ключом

к

обеспечению

ситуационной

осведомлён

-

ности

персонала

в

области

безопасности

киберпро

-

странства

является

возможность

одновременного

кон

-

троля

множества

компонентов

.

К

таким

компонентам

относятся

сообщения

системного

регистрационного

журнала

(syslog-

сообщения

)

от

серверов

;

данные

о

сетевом

трафике

от

сетевых

устройств

;

информация

от

антивирусных

сканеров

;

регистрационные

журналы

приложений

от

систем

EMS, DMS

и

SCADA;

аварийные

сигналы

о

множественных

безуспешных

попытках

входа

в

систему

;

безуспешные

операции

управления

;

попытки

использовать

небезопасные

инструменты

и

утилиты

(

например

,

протоколы

FTP

и

telnet);

а

также

сетевые

пакеты

,

отсылаемые

на

неизвестные

IP-

адреса

или

не

-

предусмотренные

порты

/

службы

TCP/IP

и

получаемые

от

них

.

Сюда

также

относятся

устаревшие

базы

данных

о

вирусах

,

цифровые

сертификаты

с

истекающим

сро

-

ком

действия

и

многие

другие

компоненты

.

Несмотря

на

то

что

всю

эту

информацию

можно

по

-

лучить

и

без

применения

нового

инструмента

,

до

сих

пор

нет

одного

универсального

решения

,

которое

бы

позволило

собирать

всю

эту

информацию

,

а

затем

бы

-

стро

и

эффективно

предоставлять

её

диспетчеру

в

по

-

нятном

для

него

виде

.

Целью

проекта

по

разработке

CSM

было

создание

такого

универсального

и

понятного

для

диспетчера

инструмента

. CSM

не

заменяет

другие

средства

мо

-

ниторинга

и

экспертного

анализа

,

которые

используют

администраторы

,

отвечающие

за

безопасность

кибер

-

пространства

. CSM,

скорее

,

перерабатывает

эту

ин

-

формацию

в

ценные

оперативные

данные

для

опера

-

торов

систем

управления

и

аналитиков

по

поддержке

систем

управления

,

создавая

и

передавая

следующее

.

•

Аварийные

сигналы

.

Отправка

таких

сигналов

на

свой

собственный

пользовательский

веб

-

интерфейс

и

при

необходимости

на

саму

систему

управления

для

включения

в

списки

аварийных

сигналов

или

другие

страницы

пользовательского

интерфейса

.

•

Журналы

системы

управления

,

аварийные

сооб

-

щения

и

данные

SCADA.

Эти

механизмы

,

применя

-

емые

для

получения

данных

от

системы

управления

,

обеспечивают

двунаправленный

поток

данных

.

•

Syslog-

сообщения

.

Самый

эффективный

спо

-

соб

обеспечения

безопасности

киберпространства

19

Сентябрь

–

октябрь

2013

19

КИБЕР

Безопасность

заключается

в

сохранении

системных

журналов

для

последующего

использования

в

ходе

пост

-

событийного

анализа

и

экспертной

оценки

,

а

также

для

возможного

использования

правоохранитель

-

ными

органами

в

ходе

расследования

и

судебно

-

го

преследования

по

предмету

кибератак

.

В

целях

обеспечения

полноты

информации

в

этих

журналах

CSM

записывает

на

syslog-

сервер

такую

информа

-

цию

,

как

любые

отправленные

предупредительные

или

аварийные

сигналы

,

краткие

отчёты

по

сетевому

трафику

и

промежуточную

информацию

,

применяе

-

мую

в

процессах

принятия

решений

.

Пользовательский

интерфейс

оператора

CSM

оснащён

пользовательским

веб

-

интерфейсом

с

более

чем

50

страницами

,

управляемым

при

помощи

меню

.

Малое

количество

из

этих

страниц

предназна

-

чены

для

использования

диспетчером

.

Другие

предна

-

значены

для

системных

инженеров

,

аналитиков

службы

поддержки

и

специалистов

по

подготовке

персонала

,

использующих

встроенный

в

CSM

тренажёр

по

под

-

готовке

диспетчера

. CSM

может

выступать

в

качестве

автономного

тренажёра

либо

его

можно

использовать

вместе

с

тренажёром

по

подготовке

диспетчера

энер

-

госистемы

Siemens Spectrum.

Управление

доступом

к

страницам

интерфейса

ролевое

.

В

соответствии

с

рекомендациями

консультантов

CSM

классифицирует

аварийные

сигналы

в

шесть

кате

-

горий

в

таблице

аварийных

сигналов

системы

безопас

-

ности

на

странице

верхнего

уровня

.

Обычно

,

если

кате

-

гория

аварийных

сигналов

центра

управления

активна

и

показывает

,

что

в

данный

момент

наблюдается

по

крайней

мере

одна

текущая

аварийная

ситуация

,

поль

-

зователь

может

детализировать

её

анализ

при

помощи

соответствующей

клавиши

.

Пользователь

может

про

-

смотреть

дополнительную

информацию

по

отдельным

аварийным

сигналам

.

Дополнительные

элементы

на

страницах

можно

ис

-

пользовать

для

просмотра

и

ввода

следующей

инфор

-

мации

:

•

рекомендуемые

действия

для

оператора

или

анали

-

тика

службы

поддержки

;

настраиваются

собствен

-

ником

CSM

в

соответствии

с

политикой

и

практикой

энергокомпании

,

в

понятном

для

пользователя

виде

;

•

контактная

информация

для

звонков

персоналу

службы

поддержки

;

•

примечания

о

том

,

какие

меры

были

приняты

для

конкретного

события

;

•

чувствительность

CSM,

которую

можно

настроить

в

зависимости

от

применяемых

средств

обеспечения

безопасности

в

системах

энергокомпании

или

пар

-

тнёра

.

Например

,

если

известно

,

что

корпоратив

-

ная

сеть

LAN

или

партнёр

,

использующий

протокол

ICCP,

подвергаются

вторжению

,

рекомендуется

по

-

высить

чувствительность

CSM

к

попыткам

установ

-

ления

соединения

через

защитные

экраны

по

пери

-

метру

.

Технические

условия

эксплуатации

CSM

был

спроектирован

на

работу

с

операционной

системой

AIX

компании

IBM.

Используется

база

дан

-

ных

Oracle.

Первоначальная

разработка

и

испытания

инструмента

проводились

для

системы

EMS

под

назва

-

нием

Spectrum Power 3,

предлагаемой

Siemens,

однако

CSM

можно

легко

использовать

и

с

другими

системами

управления

.

В

настоящее

время

изучаются

возможно

-

сти

реализации

порта

для

Linux,

благодаря

чему

CSM

сможет

применять

большее

число

пользователей

.

Главным

образом

CSM

предназначен

для

использо

-

вания

в

сравнительно

статичной

сетевой

системе

,

такой

как

система

управления

.

После

настройки

этот

инстру

-

мент

знает

компоненты

системы

управления

и

способы

их

взаимодействия

между

собой

и

с

внешним

миром

.

CSM

не

предназначен

для

работы

в

динамичной

сети

,

такой

как

офисная

локальная

вычислительная

сеть

,

где

изменения

происходят

очень

часто

.

Ценная

оперативная

информация

CSM —

это

не

«

волшебная

пилюля

»

для

обеспе

-

чения

безопасности

киберпространства

.

Тем

не

менее

этот

инструмент

выполняет

своё

обещание

и

действи

-

тельно

позволяет

собирать

информацию

от

множества

устройств

разного

типа

и

перерабатывать

её

в

ценные

оперативные

данные

,

которые

может

использовать

оператор

системы

управления

.

Это

позволяет

систем

-

ному

оператору

быть

активным

участником

в

процессе

обнаружения

угроз

безопасности

киберпространства

и

принятия

соответствующих

мер

по

их

устранению

.

Выражение

признательности

авторами

статьи

Авторы

хотели

бы

поблагодарить

Марка

Флэнери

(Mark Flanary),

руководителя

проектов

Siemens, PMP,

Майка

Стемпера

(Mike Stemper),

менеджера

по

продук

-

ту

CSM,

и

Дэйва

Тейлора

(Dave Taylor),

ведущего

ис

-

следователя

по

разработке

CSM, CISSP,

за

помощь

в

написании

статьи

.

Авторы

также

отмечают

,

что

настоя

-

щая

статья

основана

на

работе

,

проводимой

на

сред

-

ства

гранта

под

номером

DE-OE0000517,

предостав

-

ленного

Министерством

энергетики

США

.

Валентайн

А

.

Емезай

(

Valentine A. Emesih

,

valentine.emesih@centerpointenergy.com)

является

ди

-

ректором

отдела

систем

управления

в

подразделении

CenterPoint Energy,

отвечающем

за

электросеть

и

ры

-

ночные

операции

компании

.

Отвечает

за

различные

системы

управления

,

применяемые

для

безопасного

мониторинга

,

управления

и

контроля

интеллектуаль

-

ных

счётчиков

учёта

электроэнергии

,

а

также

полевых

устройств

систем

электропередачи

и

распределения

.

До

поступления

на

работу

в

CenterPoint Energy

занимал

должности

в

области

инженерного

проектирования

,

развития

систем

и

управления

проектами

в

компаниях

-

поставщиках

систем

автоматизации

для

энергокомпа

-

ний

— Ferranti International Controls (

ныне

Ventyx — ABB)

и

Johnson Controls (

ныне

ARINC Inc).

Окончил

Универ

-

ситет

штата

Техас

в

г

.

Остин

и

Обернский

университет

со

степенями

бакалавра

и

магистра

в

области

электро

-

техники

,

является

профессиональным

инженером

.

Брюс

Оливер

(

Bruce Oliver

, bruce.oliver@smud.org)

отвечает

за

системы

управления

производством

и

рас

-

пределением

электроэнергии

(EMS)

в

подразделении

Sacramento Municipal Utility District,

занимающемся

экс

-

плуатацией

и

планированием

электросети

компании

.

Работает

с

системами

,

применяемыми

для

управления

и

мониторинга

систем

генерации

,

передачи

и

распреде

-

ления

электроэнергии

и

системы

газопроводов

.

Окон

-

чил

Университет

штата

Калифорния

в

г

.

Сакраменто

со

степенью

бакалавра

в

области

электротехники

,

являет

-

ся

аккредитованным

профессиональным

инженером

в

штате

Калифорния

.

Оригинал статьи: Когда безопасность действительно необходима

Оперативно-диспетчерский отдел энергокомпании применяет новый подход к защите критически важной инфраструктуры.