96

АНАЛИТИКА

СЕТИ РОССИИ

96

к

и

б

е

р

б

е

з

о

п

а

с

н

о

с

т

ь

кибербезопасность

СПЕЦИФИКА

ПРОМЫШЛЕННЫХ

РЕШЕНИЙ

ИНФОРМАЦИОННОЙ

БЕЗОПАСНОСТИ

Почему

же

защите

промышленных

сетей

не

всегда

уделяется

должное

внимание

?

Ответ

прост

:

специалисты

в

области

АСУ

ТП

не

име

-

ют

должной

квалификации

в

области

информа

-

ционной

безопасности

(

ИБ

),

а

специалисты

в

области

ИБ

не

имеют

полного

представления

о

технологиях

и

специфике

промышленных

си

-

стем

.

Поэтому

современные

системы

АСУ

ТП

имеют

множество

уязвимых

мест

,

которые

не

-

обходимо

принимать

во

внимание

.

В

чём

же

специфика

систем

информаци

-

онной

безопасности

в

АСУ

ТП

?

Во

-

первых

,

системы

защиты

должны

соответствовать

промышленным

требованиям

по

механике

и

климатическому

исполнению

.

Во

-

вторых

,

отли

-

чается

и

специфика

работы

систем

.

Промыш

-

ленные

решения

должны

быть

необслуживае

-

мыми

,

устанавливаться

один

раз

;

обновление

ПО

,

плановые

перезагрузки

и

прочие

сервис

-

ные

действия

не

должны

быть

предусмотрены

.

Промышленные

системы

работают

круглые

сутки

без

перерыва

и

должны

обеспечивать

безотказную

работу

.

Квалификация

обслуживающего

персона

-

ла

в

области

информационных

технологий

не

всегда

достаточна

для

правильной

настройки

и

обслуживания

сетевого

оборудования

.

Поэто

-

му

промышленные

решения

должны

быть

про

-

сты

в

настройке

для

любого

инженера

АСУ

ТП

.

Программное

обеспечение

не

всегда

доступно

,

а

команды

консоли

(CLI)

требуют

определён

-

ных

знаний

.

Поэтому

каждый

межсетевой

экран

должен

иметь

возможность

настраиваться

че

-

рез

WEB-

интерфейс

с

любого

компьютера

.

Замена

оборудования

в

случае

неисправ

-

ности

должна

производиться

в

считанные

ми

-

нуты

.

Лучший

вариант

для

быстрой

замены

устройства

—

это

хранение

конфигурации

на

карте

памяти

внутри

устройства

.

Карта

памяти

извлекается

из

неисправного

устройства

и

про

-

сто

вставляется

в

новое

.

Система

восстанавли

-

вается

за

несколько

минут

.

Немаловажной

особенностью

защиты

сети

АСУ

ТП

является

возможность

установки

обору

-

дования

защиты

в

существующую

сеть

без

из

-

менения

её

архитектуры

.

Функция

Stealth Mode

в

маршрутизаторах

mGuard

концерна

Phoenix

Contact

позволяет

настроить

межсетевой

экран

и

установить

его

в

разрыв

между

защищаемым

оборудованием

и

внешней

сетью

,

как

невиди

-

мый

барьер

для

всех

возможных

угроз

безопас

-

ности

без

перенастройки

адресов

в

сети

и

на

-

стройки

маршрутных

таблиц

.

Информационная безопасность

АСУ ТП в энергетике

от Phoenix Contact

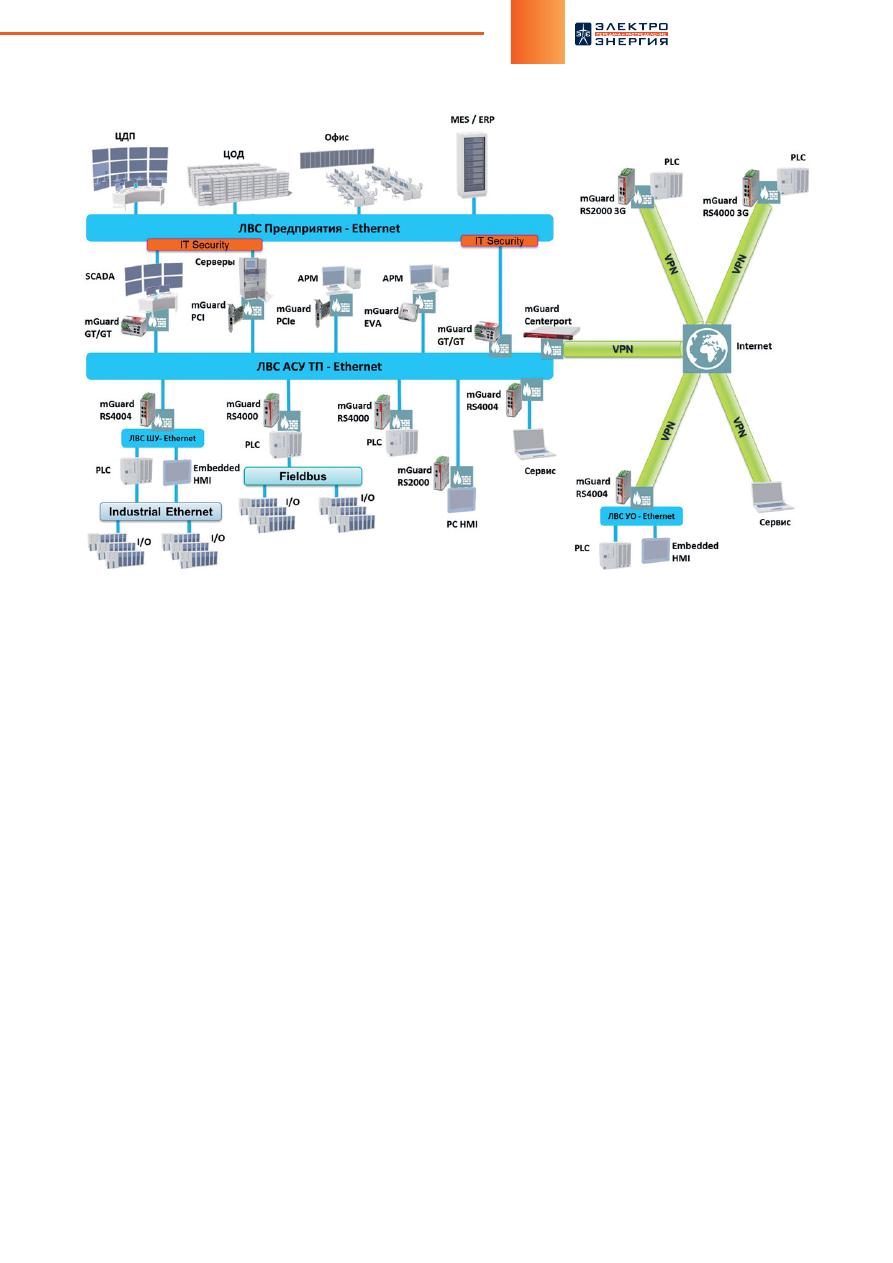

Автоматизация опасных производств и объектов инфраструктуры требует соблю-

дения комплекса мер для обеспечения безопасности технологического процесса.

Технологическая авария может привести как к серьёзным финансовым потерям,

так и к экологической катастрофе. Для обеспечения безопасности технологиче-

ского процесса на уровне АСУ ТП применяется комплекс мер, таких как резерви-

рование и повышенная надёжность компонентов. Современные системы автома-

тизации строятся с применением сетевых технологий. Но даже промышленные

сети Industrial Ethernet так же уязвимы, как и IT-сети. Но, в отличие от офисных

сетей, защите промышленных сетей не всегда уделяется должное внимание.

Андрей КОНОПКОВ,

ведущий инженер технической поддержки

Control and Industry Solutions

ООО «Феникс Контакт РУС»

97

№

1 (28),

январь

–

февраль

, 2015

97

ФУНДАМЕНТАЛЬНОЕ

ОТЛИЧИЕ

ЗАЩИТЫ

СЕТИ

АСУ

ТП

Архитектура

построения

сетей

IT

и

АСУ

ТП

также

различна

.

На

территории

объекта

IT-

сеть

имеет

одну

или

несколько

серверных

,

и

все

точки

подключения

сопряжены

всего

лишь

с

несколькими

коммутато

-

рами

.

Промышленная

сеть

распределена

по

всему

предприятию

,

и

каждый

шкаф

АСУ

ТП

обычно

имеет

свой

коммутатор

.

Поэтому

точек

входа

в

промыш

-

ленную

сеть

на

порядок

больше

.

В

одной

сети

также

могут

находиться

оборудование

и

системы

от

раз

-

личных

производителей

,

и

при

обслуживании

своей

установки

сервисный

персонал

может

иметь

неогра

-

ниченный

доступ

к

смежным

системам

.

Очень

важным

отличием

офисных

и

промыш

-

ленных

решений

является

предназначение

системы

защиты

.

Офисные

решения

предназначены

для

за

-

щиты

данных

,

персональной

или

коммерческой

ин

-

формации

.

Промышленные

решения

предназначе

-

ны

для

обеспечения

безопасности

технологического

процесса

и

безаварийной

работы

системы

.

УГРОЗЫ

В

ПРОМЫШЛЕННЫХ

СЕТЯХ

Рассмотрим

угрозы

в

промышленных

сетях

,

ис

-

точники

их

возникновения

и

возможные

послед

-

ствия

.

Промышленные

Ethernet

сети

используются

на

всех

уровнях

АСУ

ТП

:

как

на

уровне

связи

систем

управления

между

собой

(

средний

уровень

),

на

уров

-

не

коммуникации

со

СКАДА

-

системами

(

верхний

уровень

),

так

и

на

уровне

распределённой

автомати

-

зации

(

нижний

уровень

).

Сеть

любого

уровня

может

нести

в

себе

угрозу

безопасности

технологического

процесса

.

Поэтому

необходимо

обеспечивать

защи

-

ту

на

всех

уровнях

АСУ

ТП

.

К

основным

угрозам

се

-

тевой

безопасности

относятся

:

•

сетевой

шторм

—

лавинообразный

рост

широко

-

вещательного

или

многоадресного

трафика

;

• DDoS-

атака

—

бомбардировка

отдельных

устройств

сети

большим

количеством

ICMP-

пакетов

(

например

, ping)

или

подключение

к

устройству

с

большой

частотой

в

малый

проме

-

жуток

времени

;

•

неавторизованный

доступ

к

контроллеру

и

сети

управления

—

возможность

передачи

команд

управления

и

доступ

к

программированию

или

параметрированию

контроллера

;

•

защита

удалённого

доступа

к

системе

через

сети

с

низким

уровнем

доверия

,

например

через

сеть

Internet.

СЕТЕВОЙ

ШТОРМ

И

DDOS-

АТАКА

Не

все

угрозы

в

сети

связаны

с

умышленными

действиями

.

Сбой

сетевого

оборудования

может

привести

к

серьёзным

последствиям

.

Неисправность

сетевого

интерфейса

на

каком

-

либо

устройстве

или

неправильная

настройка

резервирования

сети

мо

-

жет

привести

к

возникновению

сетевого

шторма

.

При

сетевом

шторме

происходит

полная

потеря

свя

-

зи

между

системами

,

контроллерами

,

серверами

и

рабочими

местами

оператора

.

Система

управления

может

зависнуть

или

потерять

связь

с

подсистема

-

ми

,

а

это

приводит

к

аварийному

останову

техноло

-

гического

процесса

или

полной

потери

контроля

над

процессом

.

Сетевой

шторм

может

возникнуть

в

самой

сети

АСУ

ТП

,

прийти

из

сети

предприятия

или

любой

смежной

сети

.

Для

защиты

от

сетевого

шторма

су

-

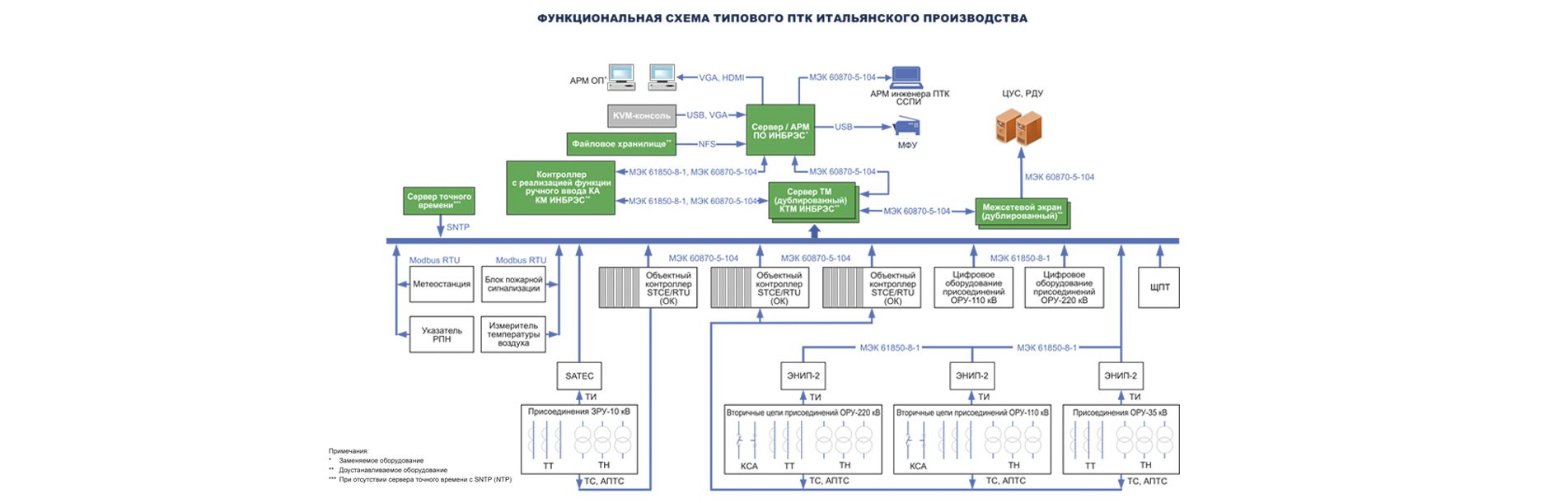

Архитектура

современных

АСУ

ТП

и

карта

уязвимостей

промышленных

сетей

98

СЕТИ РОССИИ

ществует

несколько

способов

.

Самый

простой

—

это

использование

сетевой

инфраструктуры

с

функцией

защиты

от

сетевого

шторма

.

Но

не

всегда

замена

оборудования

возможна

.

Разграничение

широкове

-

щательных

доменов

является

также

оптимальным

решением

.

Использование

технологии

VLAN

не

всегда

воз

-

можно

из

-

за

применения

кольцевых

топологий

.

По

-

этому

установка

маршрутизатора

mGuard

от

Phoenix

Contact

надёжно

защитит

сегмент

сети

от

широко

-

вещательного

трафика

.

В

дополнение

к

защите

от

сетевого

шторма

маршрутизатор

позволяет

ограни

-

чивать

количество

подключений

в

единицу

времени

и

ICMP-

пакеты

,

большое

количество

которых

может

привести

к

нестабильной

работе

сети

.

НЕАВТОРИЗОВАННЫЙ

ДОСТУП

Главная

уязвимость

промышленных

систем

—

это

возможность

неавторизованного

доступа

к

системе

управления

.

Очень

часто

сеть

АСУ

ТП

опасного

про

-

изводства

распределена

по

большой

территории

.

И

даже

если

доступ

к

центральному

управляющему

контроллеру

закрыт

физически

,

то

сетевой

доступ

к

нему

подчинённым

системам

,

рабочим

местам

и

сер

-

верам

СКАДА

можно

получить

из

любой

точки

сети

.

Многие

современные

контроллеры

имеют

воз

-

можность

удалённого

программирования

через

Ethernet

и

поддерживают

связь

со

СКАДА

-

системами

по

открытым

протоколам

.

Если

сеть

АСУ

ТП

подклю

-

чена

к

сети

предприятия

без

межсетевого

экрана

,

то

к

системам

управления

возможен

неавторизованный

доступ

и

контроллер

можно

перепрограммировать

,

остановить

выполнение

программы

,

изменить

устав

-

ки

или

передать

сигнал

управления

с

помощью

любого

компьютера

в

сети

всего

предприятия

.

Рассмотрим

способы

защиты

си

-

стемы

автоматизации

от

неавторизо

-

ванного

доступа

.

Необходимо

разде

-

лить

сети

верхнего

,

среднего

и

нижнего

уровней

межсетевыми

экранами

.

Так

-

же

для

обеспечения

максимальной

информационной

безопасности

меж

-

сетевой

экран

следует

установить

на

Ethernet-

интерфейсы

управляющего

контроллера

.

Таким

образом

мы

огра

-

ничиваем

доступ

к

локальным

систе

-

мам

управления

из

внешних

сетей

и

защищаем

контроллер

.

Для

получения

доступа

к

дан

-

ным

системы

,

передачи

ко

-

манд

или

программированию

системы

в

межсетевом

экране

настраиваются

на

правила

до

-

ступа

.

Межсетевой

экран

перед

контроллером

настраивается

на

блокировку

портов

для

про

-

граммирования

,

а

коммуника

-

ция

со

СКАДА

-

системой

откры

-

вается

только

для

IP-

адресов

основных

и

резервных

серве

-

ров

.

Контроллер

теперь

полностью

защищён

от

не

-

авторизованного

доступа

.

Перепрограммирование

возможно

только

при

не

-

посредственном

прямом

подключении

,

а

команды

управления

могут

передавать

только

СКАДА

-

серве

-

ры

.

Но

что

делать

,

если

необходим

временный

сете

-

вой

доступ

к

контроллеру

для

перепрограммирова

-

ния

или

отладки

коммуникации

?

Для

данных

задач

нет

необходимости

перенастраивать

права

доступа

на

межсетевом

экране

.

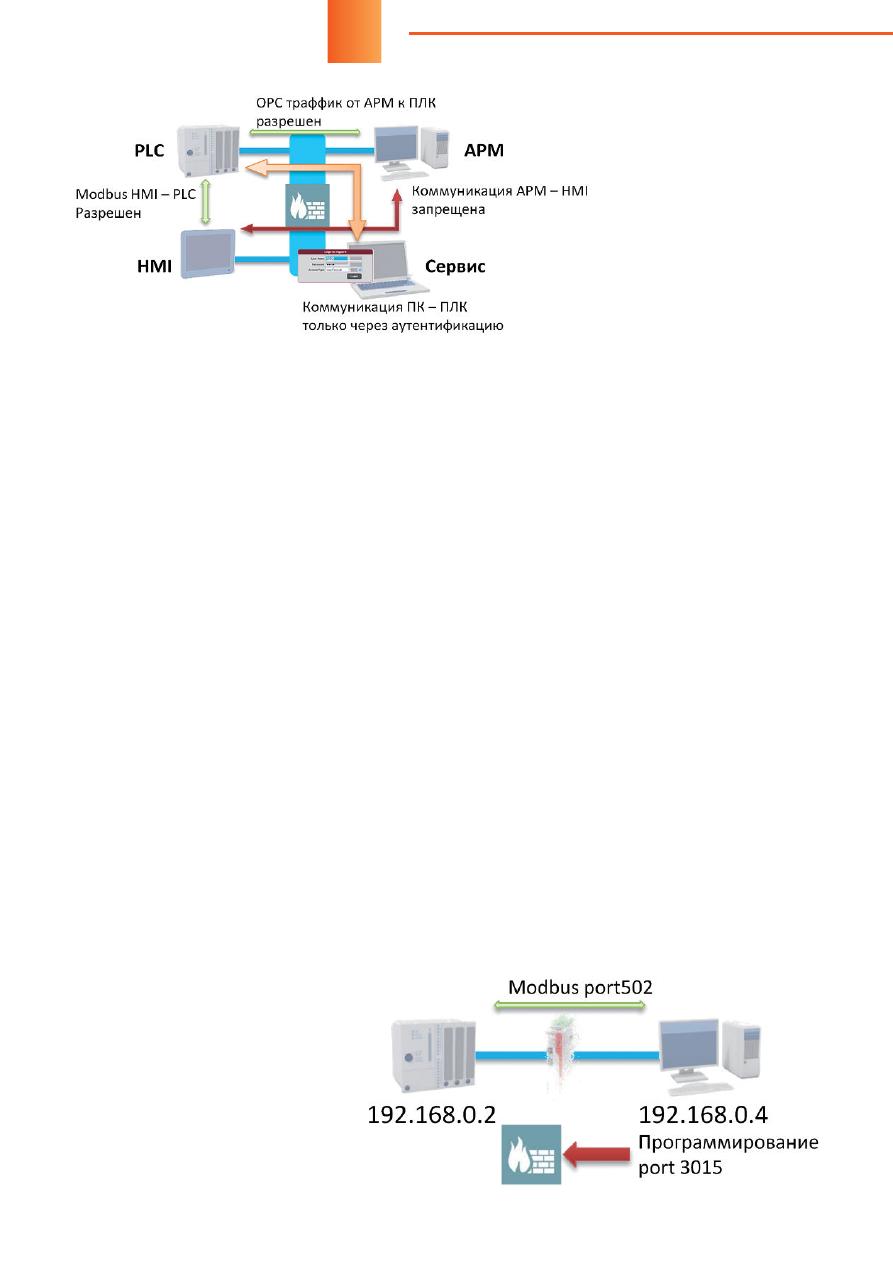

Решения

информационной

безопасности

mGuard

компании

Phoenix Contact

поддерживают

функцию

пользовательского

межсе

-

тевого

экрана

.

Данная

функция

позволяет

создать

динамические

права

доступа

к

определённым

ча

-

стям

системы

АСУ

ТП

.

Для

доступа

необходима

аутентификация

на

межсетевом

экране

по

заранее

созданным

учётным

записям

на

самом

устройстве

или

RADIUS-

сервере

.

Пользователю

необходимо

просто

зайти

по

IP-

адресу

межсетевого

экрана

на

его

WEB-

интерфейс

,

ввести

логин

и

пароль

.

Межсе

-

тевой

экран

открывает

заранее

настроенные

порты

и

даёт

нужный

доступ

к

контроллеру

.

В

свою

очередь

,

для

оптимизации

информаци

-

онной

защиты

вся

коммуникация

по

сбору

данных

и

передачи

сигналов

правления

в

нормальном

режи

-

ме

должна

быть

открыта

только

для

СКАДА

-

серве

-

ров

.

На

автоматизированных

рабочих

местах

(

АРМ

)

операторов

используется

клиент

-

серверная

архи

-

тектура

.

Клиенты

СКАДА

-

системы

могут

находиться

в

любой

сети

предприятия

,

и

защита

доступа

реа

-

лизуется

с

помощью

аутентификации

как

в

клиенте

СКАДА

-

системы

,

так

и

через

пользовательский

меж

-

сетевой

экран

.

99

№

1 (28),

январь

–

февраль

, 2015

ИНТЕГРАЦИЯ

СИСТЕМ

ЗАЩИТЫ

БЕЗ

ИЗМЕНЕНИЯ

АРХИТЕКТУРЫ

СЕТИ

Если

существующая

сетевая

архитектура

не

имеет

функций

фильтрации

трафика

,

авториза

-

ции

пользователей

и

фильтрации

пакетов

,

замена

оборудования

невозможна

,

а

установка

межсете

-

вых

экранов

сопряжена

с

изменением

параметров

сети

,

то

для

защиты

подобных

систем

возможно

использовать

режим

невидимости

в

межсетевом

экране

.

Устройства

mGuard

с

функцией

невиди

-

мости

(Stealth)

могут

быть

заранее

настроены

на

ограничение

определённых

пакетов

данных

и

ограничение

доступа

.

При

установке

межсетевого

экрана

перед

защищаемым

устройством

требуется

просто

установить

его

между

контроллером

и

сете

-

вой

инфраструктурой

.

Режим

невидимости

позво

-

ляет

производить

подключение

средства

защиты

без

перенастройки

параметров

сети

.

Межсетевой

экран

становится

невидимым

и

непроницаемым

ба

-

рьером

для

неавторизованного

доступа

к

системе

управления

.

ЗАКЛЮЧЕНИЕ

Информационная

безопасность

АСУ

ТП

—

это

новая

и

перспективная

тенденция

в

современных

системах

автоматизации

.

Внедрение

системы

за

-

щиты

специалистами

Phoenix Contact —

это

инве

-

стирование

в

безопасность

людей

,

экологию

и

за

-

щиту

от

финансовых

потерь

из

-

за

сбоев

в

работе

сетевой

инфраструктуры

или

неавторизованного

доступа

к

системам

управления

.

Phoenix Contact GmbH & Co. KG /1923

г

./ —

немец

-

кий

электротехнический

концерн

.

В

России

с

2002

года

компания

представлена

своим

дочерним

предприятием

ООО

«

Феникс

Кон

-

такт

РУС

».

Офис

и

склад

в

Москве

,

имеет

ряд

фили

-

алов

в

регионах

России

.

Широкий

ассортимент

продукции

:

•

электротехнические

клеммы

;

•

преобразователи

сигналов

;

•

защита

от

импульсных

перенапряжений

;

•

промышленные

разъёмы

;

•

клеммы

и

разъёмы

для

печатных

плат

;

•

промышленная

автоматизация

.

Высококачественные

изделия

.

Короткие

сроки

поставки

.

Все

изделия

Phoenix Contact

прошли

россий

-

скую

сертификацию

и

соответствуют

требованиям

ГОСТ

Р

.

Компания

предоставляет

комплексную

техниче

-

скую

и

маркетинговую

поддержку

.

ООО

«

Феникс

Контакт

РУС

»

119619,

Москва

,

Новомещерский

проезд

,

д

. 9,

стр

. 1

Тел

.: +7 (495) 933-85-48

Факс

: +7 (495) 931-97-22

info@phoenixcontact.ru

www.phoenixcontact.ru

Межсетевые

экраны

FL MGUARD

Оригинал статьи: Информационная безопасность АСУ ТП в энергетике от Phoenix Contact

Автоматизация опасных производств и объектов инфраструктуры требует соблюдения комплекса мер для обеспечения безопасности технологического процесса. Технологическая авария может привести как к серьёзным финансовым потерям, так и к экологической катастрофе. Для обеспечения безопасности технологического процесса на уровне АСУ ТП применяется комплекс мер, таких как резервирование и повышенная надёжность компонентов. Современные системы автоматизации строятся с применением сетевых технологий. Но даже промышленные сети Industrial Ethernet так же уязвимы, как и IT-сети. Но, в отличие от офисных сетей, защите промышленных сетей не всегда уделяется должное внимание.